A fines del último enero un tuit de la ministra de Seguridad Patricia Bullrich que rezaba “Macri gato” dio a entender que la funcionaria no tenía ya gobierno de su cuenta de Twitter. Pero eso era lo de menos. Lo grave –cosa sobre la que no se insistió lo suficiente– era que varias cuentas del Ministerio de Seguridad, incluso la dirección de correo electrónico para que los ciudadanos denuncien de manera anónima a narcotraficantes, habían sido vulneradas por hackers a través del más estúpido de los métodos de hackeo, el phishing, un cazabobos para el que cualquiera pretende que un ministerio de esa envergadura esté a resguardo (un correo electrónico enviado desde una cuenta falsa que requiere ir a un sitio también trucho donde hay que ingresar la contraseña real de una cuenta).

La Policía Federal detuvo a dos personas a las que acusó del hackeo e inició una causa. La semana pasada, luego de que se publicaran en internet el auto de procesamiento –una suerte de resumen del expediente–, Javier Smaldone, especialista cordobés en seguridad digital que desde hace casi diez años es en uno de los principales activistas en contra del voto electrónico, se enteró de que aparece mencionado en esa causa y fue investigado a través de lo que el juez denominó “ciberpatrullaje” sobre sus movimientos y los de su familia por haber retuiteado aquél tuit.

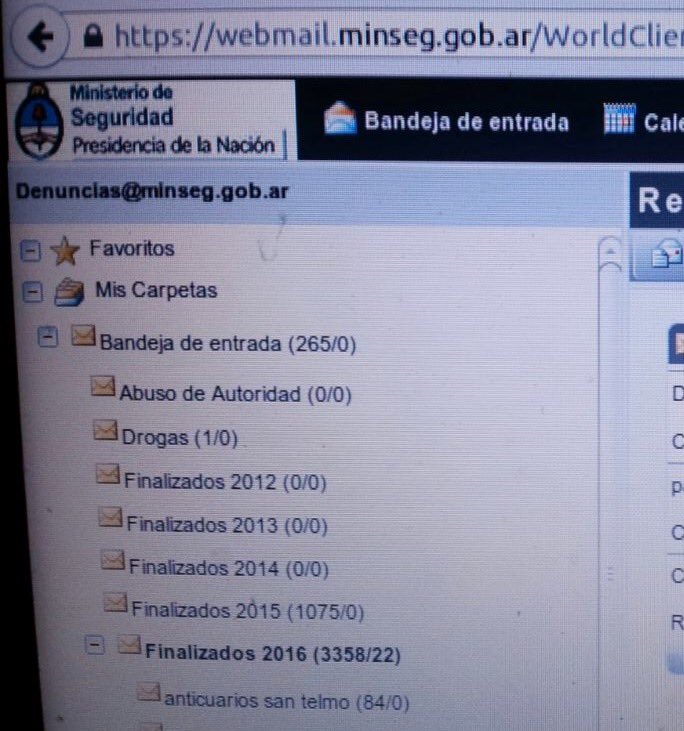

“Lo más importante no es el hackeo del Twitter de Patricia Bullrich –insiste Smaldone por teléfono–, ese fue el síntoma. Lo que pasó de fondo es que hackearon cuentas del ministerio de Seguridad. Se da porque Patricia Bullrich comete la torpeza –que es más que torpeza– de usar su cuenta oficial del ministerio para registrarse en Twitter y, como le habían entrado al mail le cambiaron la contraseña y pudieron entrar al Twitter. El problema empieza cuando una persona o un grupo –no se sabe y difícilmente sea el que está procesado– toma control de varias cuentas del ministerio de Seguridad mediante una operación de phishing, un cazabobos. Eso es lo grave. Tomaron control de la ministra pero también de la cuenta donde se reciben las denuncias. A ver, pongamos en contexto: ministerio de Seguridad de la Nación, están lidiando con el crimen organizado de alto nivel, con las mafias de la trata de personas, del narcotráfico, el contrabando. En México se descubrió hace unos años que los Zeta tenían infiltrados en las telefónicas que les decían desde qué número los denunciaban y los tipos caían a las casas y decapitaban a todo el mundo. No estamos lejos de eso. ¡Imaginate que cualquiera puede acceder a las cuentas donde se reciben las denuncias! Y esto lo hicieron dos o tres pibes de 18 ó 20 años, tiene toda la pinta por lo que finalmente hicieron, que es tuitear las capturas de pantalla”.

—Primero, si esto lo hace un grupo de delincuentes venden los datos. Si lo hace alguien que realmente quiere hacer daño y ganar plata, chupa todos datos de los mails, los sube a la web y los publica. Entonces, esto fue hecho por un grupo de pibes sin intención de hacer dinero ni de hacer daño. Imaginate lo que puede hacer una organización mafiosa con un buen presupuesto. Y eso puede estar pasando. Porque los grupos de hackers profesionales se contratan. Eso es lo primero que me interesa de esto: la gravedad del asunto. Por otro lado, la actitud que tuvo la ministra y el resto de la gente del ministerio de salir a negar que se habían cuentas comprometidas y minimizar el hecho diciendo que sólo fue el twitter personal de la ministra y pusieron “Macri gato”. Y esto de que las cuentas estaban comprometidas lo comprobaron dos periodistas de La Nación y Clarín que llamaron a uno de los funcionarios y corroboraron que había enviado los correos que figuraban en la captura de panatalla. También, cuando la Policía Federal hace las pericias comprobaron las cuentas comprometidas. Encima de que son un desastre en seguridad, mienten.

—Bueno, no es la primera vez.

—Claro, y ahí viene la bronca con los que estuvimos difundiendo esto.

—¿Por eso entrás en la causa?

—Supongo que entro por eso, ahora, lo que me llama poderosamente la atención es que aparece nombrado Alfredo Ortega, un investigador en seguridad reconocido internacionalmente. Lo nombran en la causa por haber dado un retuit en una tarde en que el tema fue “trending topic”.

—Incluso hay un cabo mencionado en la causa encargado de ciberpatrullaje.

—Un cabo primero de la policía que hace la investigación.

—Bueno, razones tienen, Ortega fue quien les dijo a los legisladores, luego de que se aprobara la media sanción en Diputados al voto electrónico, que no podía sostenerse que se debía a la ignorancia de los diputados, a los que todos los especialistas en informática habían advertido que el sistema era vulnerable, sino a un caso de corrupción.

—Claro, cuando te preguntás qué relación tiene Alfredo Ortega conmigo y es que fuimos los que el año pasado a Diputados y dos veces al Senado a hablar en contra del voto electrónico. Tenés que haber visto la cara de los legisladores cuando les dijo eso en la cara. Y peor todavía, de esto me entero ayer (por el jueves último) cuando hablé con abogados: hay algo que se llama Reglas de Heredia que deben seguirse a la hora de publicar una causa en la web, que es poner las iniciales de todas las personas que no estén implicadas directamente en la causa, es decir, que no sean procesados, imputados o testigos. Y nos pusieron con nombre y apellido y no estamos acusados, y te escrachan.

—¿Están investigados en el marco de la causa?

—Yo estoy investigado, Alfredo ni siquiera eso. Está mencionado por retuitear un tuit. Ahora, ¿qué hacía el cabo primero este mirando la cuenta de Alfredo Ortega? Se mandan en cana solos. A ver, en este auto de procesamiento instruido por un juez dice la palabra “ciberpatrullaje”, ¿qué es eso?

—¿Y no te parece que es una política gubernamental esto del ciberpatrullaje, sobre todo en redes sociales?

—Y, da para pensar cuando te encontrás con eso en un texto legal. El gobierno este y el anterior tienen gente monitoreando las redes sociales viendo quién está detrás de determinadas campañas o quiénes tienen influencia, eso es obvio. Ahora, que lo hagan con la fuerza de seguridad para investigar a alguien y que a raíz de eso terminen pidiendo informes sobre las entradas y salidas del país de esa persona, como dicen que hicieron conmigo, eso ya es otra cosa. Y terminar escrachado en una causa por la que hoy salió una periodista a decir que me procesaron por hackear la cuenta de la ministra. Y la periodista es abogada y cita el procesamiento. Me suena a escrache. No me animo a asegurar nada porque lo que vemos es un auto de procesamiento, que es un resumen de lo actuado. Ahora, el expediente puede ser más extenso y tener cosas que no aparecen ahí. Al estar nombrado y haber sido investigado tengo todo el derecho de presentarme a pedir el expediente. No me llegó nunca una notificación legal. No se me acusa de nada, pero quiero ver en qué otras se circunstancias se me nombra y qué me investigaron y, fundamentalmente la razón por la que se me investiga. ¿Qué tiene que ver con que haya retuiteado algo con investigar si salí del país o no? ¿Y qué me dicen los que conocen las vueltitas judiciales? Que cuando se quiere investigare a alguien y se necesita una excusa para hacerlo se lo pega a una causa que no tiene nada que ver.

Extra: Mensaje a nuestros legisladores.#NoAlVotoElectrónico pic.twitter.com/ZQVJll3VJN— Javier Smaldone (@mis2centavos) 11 de marzo de 2017

—A nivel digital se hicieron varias cosas muy peligrosas en torno a la privacidad de los datos , por ejemplo, la Jefatura de Gabinete pudo acceder a los datos de la Anses. ¿Qué peligros entraña eso?

—Es que cuando se tiene los volúmenes de información que se manejan en distintas bases de datos del estado y podés cruzarlos es realmente hasta difícil imaginar la cantidad de cosas que podés hacer, saber sobre la gente; y no en un sentido estadísitico, sino individual. Le podés hacer llegar un mail a cada ciudadano prometiéndole exactamente lo que el tipo quiere. Hay una nota de Adrián Paenza que cuenta cómo un hombre va a quejarse a una cadena de supermercados yanqui porque a su hija de 14 años le llegaba desde ahí publicidad de cunas, pañales y productos para recién nacidos. El tipo vuelve a su casa y se entera de que su hija estaba embarazada, y la cadena de supermercados lo sabía antes que sus padres por los hábitos de navegación de la chica, y un sistema informático decidió mandarle esa publicidad. O sea que podés anticiparte. Y quien tenga el poder va a querer usar esa información. Tiene que haber un freno legal a esas cosas, si el estado tiene toda esa información no la puede reunir, cruzar, que esté al menos separada: la Afip sabe una cosa; la Ansés, otra, y el ministerio de Seguridad, otra.La "periodista militante" @reinosu miente que me procesaron, tuitea el auto de procesamiento de otro, y después habla de "su fuente judic." pic.twitter.com/6KdRJBaF2l— Javier Smaldone (@mis2centavos) 11 de marzo de 2017

Smaldone y otros técnicos informáticos inauguraron hace poco menos de una semana un sitio que reúne material sobre los peligros del voto electrónico: NoAlVotoElectrónico.

No hay comentarios:

Publicar un comentario

Los comentarios se moderan, pero serán siempre publicados mientras incluyan una firma real.